안녕하세요. LINE에서 보안 업무를 맡고 있는 이명재라고 합니다. 이번 블로그에서는 LINE에서 준비한 Bug Bounty 프로그램을 소개하려고 합니다.

Bug Bounty란

Bug Bounty란 자사의 서비스나 제품의 보안 취약점을 찾아낸 사람에게 보상금을 지급하는 프로그램으로, 글로벌기업의 경우 자사의 서비스 및 제품의 보안을 강화하는 방안으로 적극 활용하고 있습니다. 실제로 이 프로그램을 통해 많은 기업들이 자사의 서비스와 보안을 강화할 수 있는 기회로 삼아 적극적으로 보안 문제를 해결할 수 있었습니다.

LINE은 월 실사용자 2억 명 이상의 글로벌 기업으로 성장하였습니다. 이런 성장 과정에서 수많은 애플리케이션과 늘어난 사용자를 보안 위협으로부터 빠르게 보호해야 할 필요성이 생겼습니다. LINE에서도 Bug Bounty 프로그램을 통해 더 안전한 서비스를 제공하고자 합니다.

Bug Bounty 프로그램의 최대 목표는 자사 서비스 및 제품의 취약점을 가능한 빨리 찾아 내어 안전한 서비스를 제공하고 사용자를 보호하는 데 있습니다. 날마다 해킹 기술이 진화하고 제로데이 공격(Zero day attack)이 빈번하게 발생하고 있으며, 개인 차원이 아닌 조직적인 공격이 일어나고 있는 현재의 인터넷 상황에서는 어떤 기업도 보안에 100% 안전하다고 장담하기 어렵습니다. 그리고 IT 기술의 발전 속도는 급속도로 빨라서 공격자와 같은 생각을 하지 못하면 보안 위협을 막아내기가 어려운 상황입니다. LINE에서도 Bug Bounty 프로그램을 통해 전세계의 화이트 해커의 제보를 수용하여 보안 문제를 적극적으로 받아들이고 개선해 나가려고 노력하고 있습니다.

타사의 Bug Bounty

이제까지 LINE은 회사 내부 전담 보안팀의 취약점 분석 활동 외에도, 대외적으로 일본과 태국의 CERT 조직의 피드백을 받아 협업을 통해 문제를 개선해 왔습니다. 하지만 더 적극적으로 취약점을 찾기 위하여 Bug Bounty 프로그램을 도입하기로 결정하였습니다.

Google, Facebook, Microsoft 등과 같은 글로벌 기업의 경우, 자사의 서비스 및 제품의 보안을 강화하는 수단으로 Bug Bounty 프로그램을 적극 활용하고 있습니다. 다음 표는 기업별 Bug Bounty 프로그램 운영 상황입니다.

| 기업명 | Bug Bounty 프로그램 운영 상황 |

|---|---|

| 2010년 취약점 리워드 프로그램 시행. 취약점 종류별로 100달러에서 20,000달러까지 보상 | |

| 2011년부터 운영. 최소 500달러에서 최대 보상금 한도 없음 | |

| Microsoft | 2013년부터 다양한 프로그램을 진행, 동년 11월에 페이스북과 같이 진행한 "Internet Bug Bounty Program"에서는 보상금 최소 5000달러를 제시 |

글로벌 서비스를 제공하는 해외의 경우 서비스의 문제점을 개선하고 해킹사고를 미리 예방할 수 있는 Bug Bounty 프로그램은 상식화되어 있다고 해도 과언이 아닐 정도로 많은 기업들이 Bug Bounty 프로그램을 운영하고 있습니다. 아래 URL에서 얼마나 많은 기업들이 Bug Bounty 프로그램을 운영하고 있는지 확인할 수 있습니다.

Companies that offer bug bounties

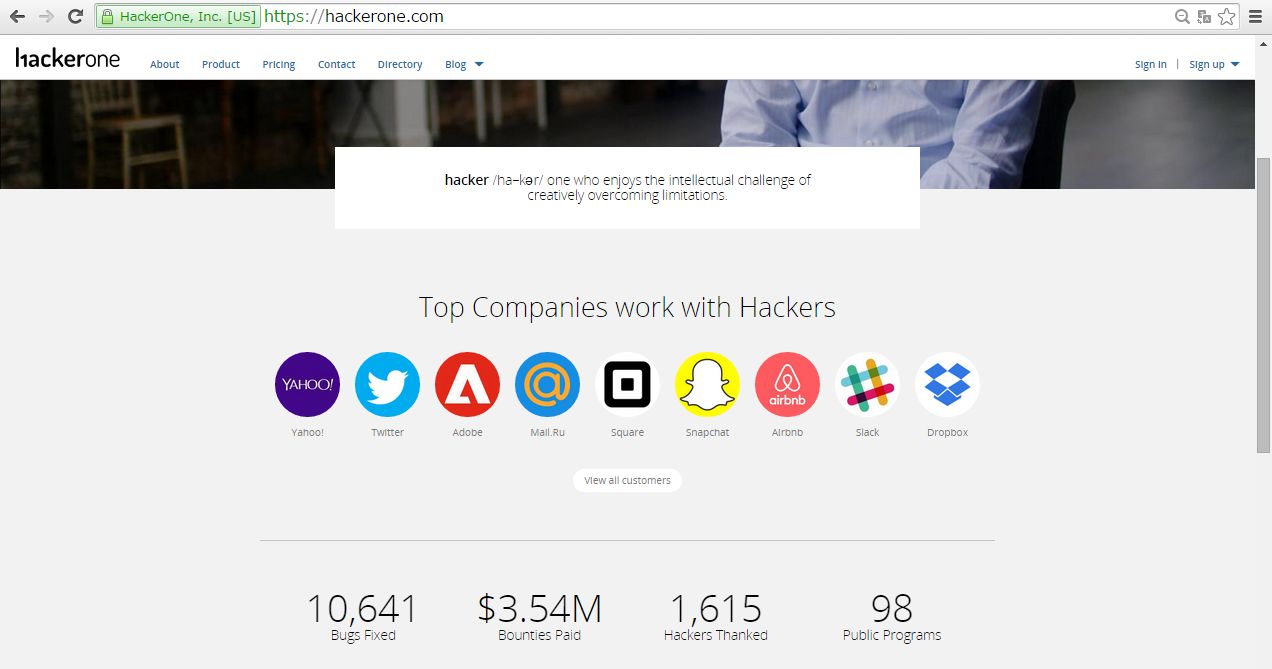

또한 회원제 Bug Bounty 프로그램을 운영하는, 기업이 직접 프로그램을 운영하지는 않지만 Bug Bounty 프로그램을 운영하는 회사를 통해 프로그램을 운영하는 경우도 있습니다. 대표적인 사례로 HackerOne이 있으며 많은 회사들이 동참하고 있습니다.

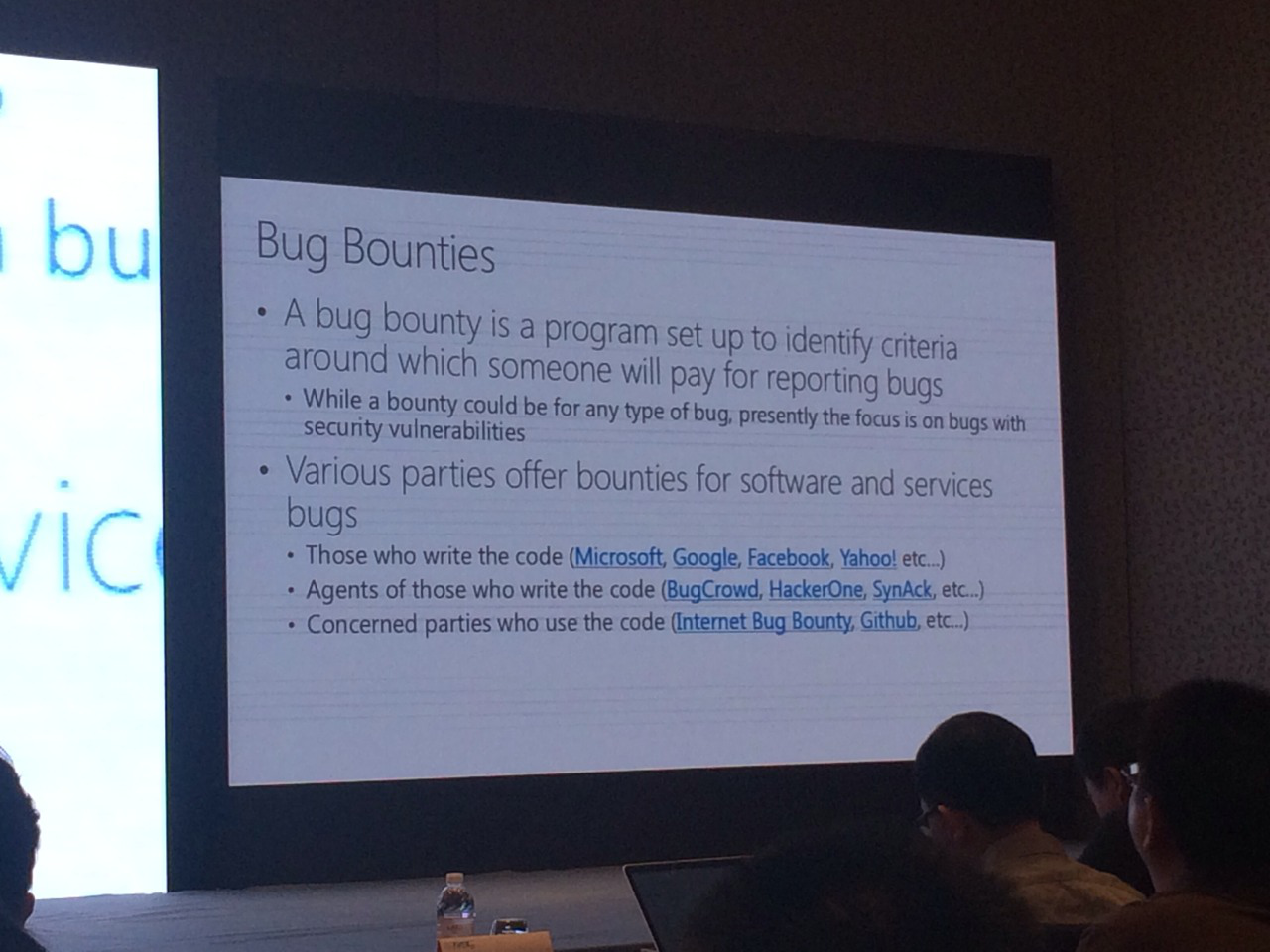

최근 마이크로소프트사가 운영 체제 Windows 10과 함께 배포되는 웹브라우저 Microsoft Edge(코드명 스파르탄)에 대한 Bug Bounty 프로그램을 운영하여 화제가 되었습니다. 상해에서 개최된 Mobile Security Conference(MOSEC) 2015에서 마이크로소프트사의 Bug Bounty 프로그램에 대한 소개가 있었습니다.

마이크로소프트사의 경우 서비스와 제품이 많기 때문에 프로그램 또한 서비스나 제품에 특화된 방식으로 다양하게 운영하고 있었습니다. 또한 년간 수백 명 이상의 화이트 해커들로부터 취약점 제보를 받고 있었습니다. 화이트 해커들도 국지적인 범위가 아닌 아시아, 유럽, 북,남미 대륙 등 매우 다양하게 분포되어 있었으며 자사 서비스나 제품의 안전성을 향상시키는 효과가 매우 큰 만큼 취약점 보고자들과도 관계를 유지하기 위해 끊임없는 노력을 하고 있었습니다.

이렇게 해외에서는 Bug Bounty가 활성화되어 있는 것과는 달리 국내에서는 일부 기업만이 Bug Bounty 프로그램을 운영하는 것으로 파악되고 있습니다.

LINE Bug Bounty Program

LINE에서는 2015년 8월 중순부터 한달 간 'LINE Bug Bounty Program(취약성 보상금 제도)'를 실시하고자 합니다. 커뮤니케이션앱 'LINE'의 취약점을 발견하여 보고해 주신 분들에게는 사례로 보상금을 지불하고자 합니다. 보상금은 보고해 주신 내용에 따라 다르며 1건당 최소 US 500달러부터 US 20,000달러까지입니다.

일정

LINE에서는 아래의 일정으로 LINE Bug Bounty 프로그램을 실시합니다.

2015년 8월 24일(GMT+9) 오후 12시 ~ 9월 23일(GMT+9) 오후 12시

보상금

LINE의 취약점을 발견하여 보고해주신 분들에게는 다음과 같이 보상금을 지불합니다.

| 취약점명 | 설명 | 최소 금액(단위 $) |

|---|---|---|

| message / call eavesdropping | 타인의 메시지, 통화내용을 도청, 해독, 변조, 종료가 가능 | USD 10,000 |

| SQL Injection | SQL Injection에 의해 개인정보 열람이 가능 | USD 3,000 |

| Cross-Site Scripting(XSS) | XSS에 의해 Session hijacking 및 스크립트 실행이 가능 | USD 500 |

| Cross-Site Request Forgery(CSRF) | CSRF에 의해 사용자가 의도하지 않은 처리를 시키는 것이 가능 | USD 500 |

| Client-Side Remote Code Execution | 정교히 변조된 임의의 메시시를 LINE에 송신하여 수신측 단말기에서 임의의 코드 실행이 가능 | USD 20,000 |

| Server-Side Remote Code Execution | 정교히 변조된 임의의 패킷을 서버에 송신하여 서버측에서 임의의 코드 실행이 가능 | USD 10,000 |

| authentication bypass | 인증을 우회하여 타인으로 위장이 가능 | USD 5,000 |

| purchase bypass | 과금을 우회하여 아이템 구입이 가능 | USD 5,000 |

| Other | 기타 | USD 500 |

보고받은 취약점은 LINE이 정한 내부 심사기준에 의해 보상에 적합한지 판단합니다. 취약점에 대해서 상세히 보고하거나 상정했던 것보다 심각한 취약점의 경우 최소 금액보다 더 많은 금액을 받을 수 있습니다. 심사에 합격하면 보상금이 지불되며, 나중에 Hall of fame 페이지에 보고자의 이름과 취약점명을 공개할 예정입니다. 참가 조건 및 심사 내용 등 프로그램에 대한 상세한 내용은 LINE Bug Bounty 페이지를 참고하시기 바랍니다.

기대

LINE은 전 세계의 화이트 해커들의 많은 제보를 기다리고 있으며, 취약점 제보를 통해 LINE의 서비스를 보다 안전하게 제공할 수 있을 것으로 기대합니다. Bug Bounty 프로그램을 통해 보다 안전한 인터넷 환경을 만들기를 기대하며 LINE은 여러분들의 제보를 기다리겠습니다.