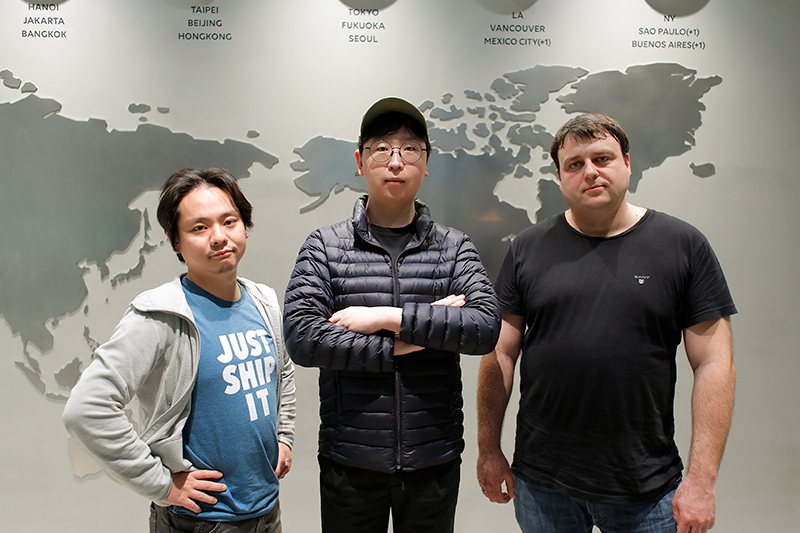

LINEで働くエンジニア@tokuhiromが、同じくLINEで働くエンジニアにいろいろと話を聞いていく連載「LINE Engineer Insights」。第11弾は日本法人のセキュリティ室に所属するNikolayさんと、韓国のLINE GrayLabでサイバーセキュリティ技術をリードする@beistさんに、「2019年初頭からLINEが主導して始まったセキュリティエンジニアのコミュニティ活動『Becks』」を中心に語っていただきました。

また、本記事の最後には4月25日に開催された「Becks Japan #2」のレポートがございますので、併せてご覧ください。

ざっくりまとめると

- Becksはセキュリティ技術やトレンドを共有するBeer and Hacksイベント

- 脆弱性の知識を共有することは、エンジニアのコミュニティにとって有益

- バグや脆弱性を報告してくれた人に報奨金を支払うLINE Security Bug Bounty Programも実施中

- LINEはインターネットサービス全体のセキュリティ強化に貢献したいと考えている

Becksで気軽にセキュリティ技術の最新情報を共有

── tokuhirom:まずはお二人がLINEに入社した経緯や、現在の仕事内容について教えてください。

── beist:私は攻撃的研究とハッキング対抗法に特化した、韓国のオンラインセキュリティ研究企業GrayHashに在籍し、さまざまな企業のシステムの脆弱性の発見およびその修正に従事していました。

2018年12月にLINEの韓国子会社LINE PlusがGrayLabを買収したので、それに伴って現在はLINEの韓国における事業に関して、サイバーセキュリティ上の問題を発見し、それをエンジニアと共に解決するという仕事を担当しています。同時に、さまざまなハッキングコンテスト、コンペティション、カンファレンスの開催・運営にもコミットしています。

── Nikolay:私は日本に住むようになって今年で20年になります。LINE入社は2015年の11月のことです。LINEがリリースするアプリやサービスのセキュリティ全体を担当しています。

ちなみに、beistさんのGrayLabは、その前はGrayHashという社名でしたが、世界的に有名な会社ですし、M&Aの前にもLINEとはコンサルタント契約を結ぶなど密接な協力関係にありました。M&AによってGrayLabのメンバーがLINEにジョインすることで、LINEのアプリケーション・セキュリティやインフラ・セキュリティは格段に強化されたと感じています。

── tokuhirom:2019年2月と3月に日本と台湾で開催され、今後は韓国でも開催を予定されている「Becks」についてですが、どういう趣旨のイベントなのでしょうか。

── beist:私はNikolayさんのチームと一緒に、セキュリティエンジニアの採用にも関わっています。セキュリティエンジニアは世界的に人材が少ないので、一般的な採用活動では採用することがなかなか難しいんですね。LINEがセキュリティに重点を置いていて、セキュリティエンジニアを欲していることを外部にどうやって知らせたらいいのか。それを考えるなかで、Becksというイベントの企画が出ました。

Becksは全世界からセキュリティリサーチャーやエンジニアを招待して、セキュリティ技術に関するトレンドやTIPSを発表してもらい、来場者と質疑応答しながら、知識や情報を共有するイベントです。平日の夜に開催しますが、かた苦しくなく、自由な雰囲気で、親睦会ではビールや軽食を出してみんなで楽しみます。

── Nikolay:そうなんです。「Becks」は、Beer and Hacks (ビールとハック) の合成語なんです。セキュリティ関連のイベントというと、かた苦しいイメージがあって敬遠しがちですが、その壁を取り払ってもらうためにビールで演出することを心がけました。

日本でも韓国でもLINEは有名な会社ですが、アプリやサービスインフラのセキュリティを重視し、それを強化するための人材を採用していることはあまり知られていませんでした。このイベントを通して、LINEの取り組みを知らせ、それに共感する人々の採用につなげるという目的もあります。実際、これまでのBecksイベントに参加したエンジニアの中にも、LINEで働くことに強い興味を持っている方が複数名います。今後も、日本、台湾、韓国で2カ月に1度ぐらいの頻度で開催したいと考えています。日本でも、第2回目のBecksが4月25日に開かれます。

それぞれの国・地域でセキュリティコミュニティを活性化する

── tokuhirom:登壇者はどういう方たちを招待しているんですか。

── Nikolay:セキュリティの業界には面白い人がいっぱいいます。例えば、日本でBecksを開催した時に登壇してくれた、台湾人ハッカーの@orangeさん。普通の人が考えられない新しい攻撃手法を考え出すのが得意。まだ若いんですが、世界的に有名なカンファレンスで何度も報告しています。今後もそういう方を招待したいですね。 「セキュリティは面白いのでぜひ皆さん一緒にやりましょう」と呼びかけてくれるような人がプレゼンターとしては最適です。

── tokuhirom:日本でのBecksイベントは主にNikolayさんが担当し、韓国ではbeistさんが担当する。台湾は2人がサポートしているんですか?

── Nikolay:台湾のLINEにはセキュリティエンジニアは一人しかいないので、Becksの開催もしばらくは僕らがサポートすることになりますが、台湾のチームが成長したら、彼らが運営するようになると思います。

── beist:Becksは優秀なセキュリティ人材を採用する狙いがありますが、それ以上に、それぞれの国・地域でセキュリティコミュニティを活性化することも重要な課題です。今回のBecks開催にあたっても、各地のハッカーやエンジニアが興味を持ってサポートしてくれました。こうしたイベントを通して、さらにコミュニティを拡大していきたいと思います。

ちなみに韓国はアジア圏の中でもセキュリティの産業が活性化している地域です。ハッキング大会も一年に数十回、カンファレンスも多い。有名なハッカー大会で優勝するといい大学に入学しやすくなるというように、社会的にもセキュリティ技術が重要視されています。

── tokuhirom:Becksが対象にしているのはアプリケーション・セキュリティだけですか。

── Nikolay:これまで日本と台湾で行ったBecksイベントでは、アプリケーション・セキュリティに関する発表が多かったのですが、もちろんインフラ・セキュリティについても研究発表の対象にしています。分野を問わず、Becksの視点はより幅広いものになっています。

── tokuhirom:LINEには、コミュニケーションアプリ「LINE」やWebサイトに存在する脆弱性を早期に発見し、報告してくれた人に報奨金を支払う「LINE Security Bug Bounty Program(Bug Bounty)」というプログラムもありますね。

── Nikolay:2016年6月からから運営しています。内外のエンジニアによって報告された内容を週に1度レビューして、影響が重大なものは開発チームと連携してすぐに修正するほか、報告してくれたハッカーたちには、その重要度に応じて報奨金を支払うようにしています。報奨金は500ドルからスタートし、深刻な問題だと2万ドルを払ったこともあります。

── tokuhirom:ところで最近、JavaScriptを使ったいたずらプログラムのURLを掲示板に書き込んだエンジニアが不正指令電磁的記録供用未遂の疑いで警察に摘発されるという事件がありました。それをきっかけに脆弱性の解説や攻撃コードの研究発表を行うセキュリティの勉強会を自粛するという動きもあるようですが……

── Nikolay:脆弱性の知識を共有することは、エンジニアのコミュニティにとって有益な行為です。もちろん特定の製品の未修正の脆弱性について情報公開することは好ましくありませんが、脆弱性の原理や対策方法などを学ぶ資料は00年代から公益団体によって公開されている例もあります。

システムを守るためには、攻撃者の観点から考え、どういう攻撃法が生まれているかを防御する側も理解しないといけないのです。逆に隠せば隠すほど、セキュリティは脆弱になる。

LINEセキュリティ室はどんな活動をしているのか

── tokuhirom:LINEのセキュリティ室はほかにどんな活動をしていますか。

── Nikolay:私とbeistさんは開発者たちに近い立場にいて、設計やソースコードをレビューしたり、脆弱性修正方法を提案したり、修正を確認したりしています。ほかには情報セキュリティというチームもあって、法務的な対応や個人情報の保護など、ユーザーの視点から見た活動をしています。セキュリティ上の問題が発生した場合、ユーザーにどのように通知して、安全性を担保するかを検討しています。

また、インフラ・プロテクションチームを結成して、日本だけでなく、海外拠点も含めてLINEオフィスのネットワークの設計や監視などを行っています。

── beist:BecksはLINEの外に向けたコミュニティ活動ですが、LINEの社内にいるセキュリティエンジニアのスキルを向上させるための取り組みも、当然やっています。例えば「Bug LINE」というイベントを開催して、年に2回程度LINEのアプリやサービス内の脆弱性などを共有します。

エンジニアがセキュリティの話をするとなると、最初は難しいと思われるものですが、自社のサービスやアプリで発生した課題なので、セキュリティ以外の人も理解しやすいんです。ほかにも、韓国では新入社員向けの研修の中でハッキングに関する課題を出して、それを解きながら、セキュリティの教育を行っています。LINEで発生するかもしれない脆弱性について課題を示して、その対策の基本を学びます。

── tokuhirom:社内向けの勉強会は外部向けのものより、より詳しい内容を扱うのでしょうか。

── Nikolay:そうですね。私たちのチームが見つけた脆弱性に関しては、実際のソースコードも見せながら、ここに問題があったというような具体的な指摘をします。ほかにも、先述のBug Bountyで報告された中から、典型的な事例というよりは、なかなか発生しないけど、技術的には興味深いケースを取り上げ、バグ修正の方法も含めて詳細に報告したりします。

セキュリティ技術をさらに強化するために何が必要か

── tokuhirom:とても幅広く、かつ深い内容ですね。さらにこの体制を強化するためにはどういうことが必要だと思われますか。

── Nikolay:現在は開発チームとセキュリティチームが部署として別れていますが、アプリやサービスの企画・設計の段階からセキュリティチームとの連携をさらに強化していきたいと考えています。開発段階からセキュリティを高めるためのコードをアプリに実装するなど、開発チームとの連携をもっと密にしていきたいですね。

さらに、セキュリティに関する基盤技術の調査・研究・実装をもっと強化していきたいです。例えばFIDOという新しいバイオメトリクス認証技術が話題ですが、私たちもそのためのサーバーの開発、認証モジュールの選定などを進めているところです。

── beist:LINEはサービス開発のスピードがものすごく速い会社です。なので、現状では現在LINEが展開しているサービスにおけるセキュリティ対策で精一杯というのが実情なんですが、今後は、ユーザーがたくさん使っている他社のアプリについても、脆弱性の検討ができるといいと考えています。LINEだけでなく、インターネットサービス全体のセキュリティ強化に私たちも貢献したいからです。

実際、GoogleなどアメリカのIT企業ではそういう動きをしています。Googleのアプリ以外の他社が開発したアプリについても脆弱性を探し、それをインターネット上に公表するといった活動です。こういう活動が進むことは、実はLINEの社員にとってもメリットが大きい。セキュリティに関わる社員個人の満足度も高まるし、LINE社のセキュリティの世界におけるブランド価値を高めることもできます。

── tokuhirom:そうした活動を広げるためには、会社としてどんなサポートがあればよいですか。

── Nikolay:beistさんが韓国で始めていることですが、開発者や新入社員のトレーニングで、セキュリティを重要な課題として位置付けるようにしてほしいですね。そうしたトレーニングを積んでいれば、サービスの企画・設計・開発で、みんながセキュリティを意識できるようになるはずです。

── beist:セキュリティが重要であるにも関わらず、サービスを一刻も早くローンチしなければならない状況があるため、どうしてもセキュリティは後回しになりがちです。しかし、最初の設計段階からセキュリティの仕組みを担保しておいたほうがよいのはたしかです。

その会社のセキュリティのレベルというのは、ネットですぐにわかるものです。新しいセキュリティ技術を実装したというようなことをネットで発表すれば、それに触発されて、会社への応募も増えてくるはずです。BecksやBug Bountyのようなプログラムを実施すると共に、LINEはセキュリティを重視し、優秀な人材が揃っているということを、もっとアピールしたいですね。

── tokuhirom:実際、セキュリティ技術を競う有名なハッキングコンテスト(CTF)で上位入賞するようなレベルのエンジニアがLINEには何人か在籍していますよね。

── Nikolay:はい、そういった意味ではLINEのセキュリティ技術のレベルは世界的に見ても高いほうだと思います。もちろん、みんながみんなCTFの入賞者である必要はないですが。技術者採用においてもCTF参加はMUSTではなく、コンピュータサイエンスやセキュリティの興味と知識があればよいと思っています。

セキュリティエンジニアにはコミュニケーション能力が求められる

── tokuhirom:セキュリティ人材採用について、こういう人に来てほしいという要望はありますか。

── Nikolay:インターネット・セキュリティはITの中でも比較的若い技術分野です。最近は大学でも勉強するようですが、まだまだ人材は足りない。ただ、パソコンやシステムがどう動いているか、興味をもって徹底的に調べるような人であれば、たとえセキュリティ実務の経験や資格がなくても、自分で勉強していくので、セキュリティ分野でも実力を発揮できるようになるはずです。

── beist:Nikolayさんの意見に同感ですね。セキュリティエンジニアにはもちろん開発能力が求められますが、それに加えて、モチベーションを自ら生み出せるような人がいいと思います。さらに重要なのはコミュニケーションのスキル。

なぜなら私たちセキュリティエンジニアはたいていの場合、チームのエンジニアが書いたコードを読みながら、そこに脆弱性を発見するというのが仕事です。問題を解決する場合も、そのコードを書いたエンジニアと話ができれば、より早く解決できるようになります。そのためにこそ、チームのエンジニアとのコミュニケーションスキルが重要になるのです。

── tokuhirom:今年、Becksというコミュニティが新たにスタートしたわけですが、今後、1年あるいは3年後には、LINEはセキュリティの分野でどういう立ち位置にありたいと思いますか。

── beist:個人的には現在、アジア圏ではLINEが一番セキュリティについて注力している会社だと考えています。しかし、世界のTechジャイアントに比べるとまだ足りていない。少なくとも肩を並べるような会社として成長するということが私の目標です。

── Nikolay:今後、LINEはどんどん新しいサービスをリリースしていきます。それに対応するためにそれだけのセキュリティ人材が必要です。現状はできていませんが、各開発チームに専任のセキュリティエンジニアが存在するというような体制を早急につくっていきたいと思います。

もちろん人材を増やすだけでは十分ではありません。たとえ会社全体としてセキュリティ人材が1000人になったとしても、セキュリティを開発・企画プロセスにきちんと取り込んでいなければ、何の意味もありません。

例えば、Googleは新しいサービスをはじめる前に、それをサポートできるインフラをセキュアに設計してからサービスを立ち上げると聞いています。一刻も早く私たちもこうした体制を作り上げたいと思います。

── tokuhirom:セキュリティエンジニアとして、お二人の今後の個人的な抱負を最後に聞かせて下さい。

── Nikolay:世界的なカンファレンスで発表できる高度なセキュリティ技術をLINEに取り込みたいですね。

── beist:チームメンバーに対してはいつも国際カンファレンスで発表できるような研究や勉強をして欲しいと要望しています。彼らの個人的な勉強時間を確保することも、マネージャーとしての役割だと考えています。ただ、私自身は以前に比べてハッキングに集中できる時間が減っていまして、それをどう確保するかがこれからの課題になります。ビール片手にハッキングするのは私の唯一の趣味でもありますので(笑)

── tokuhirom:ありがとうございました。次回、LINE社内で話を聞くとしたら誰がいいと思いますか?

── Nikolay:私はLINEがリリースするアプリやサービスのセキュリティ全体を担当していますが、LINEの金融関連サービス全般でセキュリティを担当しているLINE financial セキュリティチームの関水さんに話を聞いてみたいです。仮想通貨なども担当しているので面白い話が聞けるんじゃないかと思います。

── tokuhirom:いいですね、次回を楽しみにしていてください。ありがとうございました!

Becks Japan #2」開催レポート

4月25日にLINEの新宿オフィスにて、「Becks Japan #2」が開催されました。

インタビュー内の発言にもあった通り、「Becks」 とは「Beer and Hacks」の合成語です。ビールを片手にハッカートークを楽しめる、リラックスした運営スタイルを心がけています。名前負けしないように、様々な国・ブランドのビールを毎回取り揃えて、来場者の方に提供しています。

第2回となる今回は、62名のオーディエンスにご来場いただきました。ハッカーのみならず、セキュリティ分析の専門家の方など幅広いセキュリティ関係者に参加いただき、初回からのリピーターの方も何名かいらっしゃいました。

肝心のトークですが、今回はLINEグループより1名、ゲストスピーカー2名という構成でした。なお、英語のスピーチに関しては、通訳を用意しました。

一人目のスピーカーは、@ninoseki さん。フィッシングキットを見つけ出す方法とそのツールの紹介をして頂きました。

二人目のスピーカーは、LINEの韓国オフィスで働いている ramses (JunHo Jang)。XNUカーネルのMIGハンドラから脆弱性を発見する方法を紹介しました。

三人目のスピーカーは、Black Hat Asiaでの登壇経験もある @kkamagui1 さん。グローバル企業のハードウェアやソフトウェアにおけるSleepプロセスに関する脆弱性と、その対策ツール「Napper」について紹介いただきました。

本編が終わった後は、そのまま会場にて懇親会を行いました。スピーカーを中心に最後まで盛り上がり、会場の空調も効かないくらいの熱気でした!

「Becks Japan」第3回は、6月13日(木)の開催を予定しています。詳細が決まり次第、doorkeeperにて告知いたしますので、本記事を読んで興味を持たれた方は、ぜひ足を運んでみてください。